VeraCrypt es una solución de cifrado de disco de código abierto diseñada para profesionales de ciberseguridad, administradores de sistemas y departamentos legales que gestionan información sensible. Permite crear contenedores virtuales cifrados, proteger particiones completas o unidades USB mediante algoritmos avanzados como AES, Serpent y Twofish. Es ideal para garantizar la soberanía del dato y la privacidad técnica en entornos corporativos que requieren una alternativa robusta a BitLocker.

Análisis de Tendencia

Evolución del interés y popularidad en el mercado.

Qué y para quién es

VeraCrypt es una solución de seguridad informática de código abierto diseñada para el cifrado de disco completo o de volúmenes específicos mediante el uso de algoritmos de alta seguridad. En el ámbito profesional, es una herramienta indispensable para responsables de ciberseguridad, administradores de sistemas y departamentos legales o financieros que gestionan información sensible, propiedad intelectual o datos sujetos a normativas estrictas como el RGPD. Está pensada para profesionales con una mentalidad orientada a la soberanía del dato y la privacidad técnica, que buscan una alternativa robusta y auditable a las soluciones propietarias como BitLocker o FileVault.

Principal ventaja profesional

Su capacidad para crear volúmenes ocultos y su independencia del sistema operativo, permitiendo una protección de datos multiplataforma que resiste ataques de fuerza bruta modernos y ofrece denegación plausible.

Para quién no es

No es una herramienta recomendada para usuarios sin conocimientos técnicos básicos sobre gestión de particiones o que busquen una solución de "un solo clic" sin curva de aprendizaje. No es adecuada para entornos que requieran una gestión centralizada en la nube simplificada o para usuarios que olviden con frecuencia sus credenciales, ya que la pérdida de la clave implica la pérdida total e irrecuperable de la información.

funcionalidades clave

- Cifrado en tiempo real (OTFE): Los datos se cifran y descifran automáticamente justo antes de guardarse o cargarse, sin intervención del usuario una vez montado el volumen.

- Contenedores virtuales: Permite crear un archivo que actúa como un disco virtual cifrado dentro de una unidad existente.

- Cifrado de partición o dispositivo físico: Capacidad para cifrar discos duros enteros, unidades flash USB o particiones del sistema donde reside el SO.

- Negación plausible: Posibilidad de crear un volumen oculto dentro de otro volumen cifrado, protegiendo al usuario en caso de ser forzado a revelar su contraseña.

- Algoritmos de cifrado avanzado: Soporta AES, Serpent, Twofish y combinaciones en cascada de estos.

- Funciones Hash: Utiliza RIPEMD-160, SHA-256, SHA-512 y Whirlpool para la derivación de claves.

Precios

VeraCrypt es un software totalmente gratuito y de código abierto para uso personal y comercial.

- Versión gratuita: Completa y sin limitaciones de funcionalidad, basada en el modelo Open Source bajo licencia Apache 2.0 y TrueCrypt License 3.0. No existen versiones "Premium" ni costes por licencia de uso.

Perfil del usuario

Empresas de sectores críticos como banca, salud, defensa y consultoría tecnológica que manejan estaciones de trabajo portátiles con datos confidenciales.

- Responsables de Seguridad de la Información (CISO).

- Administradores de Sistemas y redes para la protección de backups externos.

- Auditores de cumplimiento y protección de datos.

- Periodistas y profesionales en entornos de alta movilidad que requieren proteger sus fuentes y archivos.

Nivel técnico requerido

- Nivel técnico requerido para su uso: Medio. El usuario debe comprender el concepto de montar/desmontar unidades.

- Nivel técnico requerido para su instalación/configuración: Medio-Alto, especialmente al cifrar particiones del sistema o configurar el arranque seguro.

- Necesidades de soporte: Puede requerir apoyo del departamento de IT para la gestión de recuperación de cabeceras de volumen (backup de headers) y políticas de contraseñas.

- Conocimientos necesarios: Familiaridad con sistemas de archivos (NTFS, FAT, exFAT), gestión de particiones y conceptos básicos de criptografía simétrica.

Ejemplos de uso profesional

- Blindaje de unidades USB corporativas para el transporte seguro de información fuera de la red de la empresa.

- Cifrado de la partición del sistema operativo en portátiles de empresa para prevenir la fuga de datos por robo físico del hardware.

- Creación de almacenes de datos compartidos en servidores de archivos donde solo usuarios específicos con la clave pueden acceder al contenido.

- Protección de copias de seguridad locales antes de ser subidas a servicios de almacenamiento en frío o la nube.

Uso y distribución

- Versión escritorio: Compatible con Windows (7, 8, 10, 11), macOS y diversas distribuciones de Linux.

- Versión portátil (Portable): Permite ejecutarse desde un USB sin necesidad de instalación previa en el sistema anfitrión (solo Windows).

- CLI: Interfaz de línea de comandos disponible para tareas de automatización y scripting en servidores.

Open source

El código fuente es público y ha sido auditado de forma independiente para garantizar que no existan puertas traseras (backdoors) ni vulnerabilidades críticas estructurales, siendo el sucesor espiritual del desaparecido TrueCrypt.

Integraciones

VeraCrypt es una herramienta independiente (standalone) diseñada para operar a nivel de sistema de archivos.

- Facilidad de integración: Baja (requiere scripting para automatizaciones complejas).

- API propia: No dispone de una API web, pero su funcionalidad es integrable mediante su interfaz de consola o comandos de terminal.

- Ejemplos de integración: Automatización de montado de unidades mediante scripts .bat o .sh ejecutados al inicio de sesión del usuario.

Notas finales

información legal, licencias , contratos

Se distribuye bajo la licencia Apache License 2.0 en gran parte de su código, manteniendo fragmentos bajo la TrueCrypt License 3.0 por razones de herencia. Esto permite su uso libre en entornos empresariales sin pago de royalties. El software se entrega "tal cual", sin garantías explícitas por parte de los desarrolladores (IDRIX).

Otros

Es fundamental realizar copias de seguridad de las "Keyfiles" y del "Volume Header", ya que si estos se corrompen o se pierden, los datos resultan inaccesibles independientemente de conocer la contraseña.

Para más información:

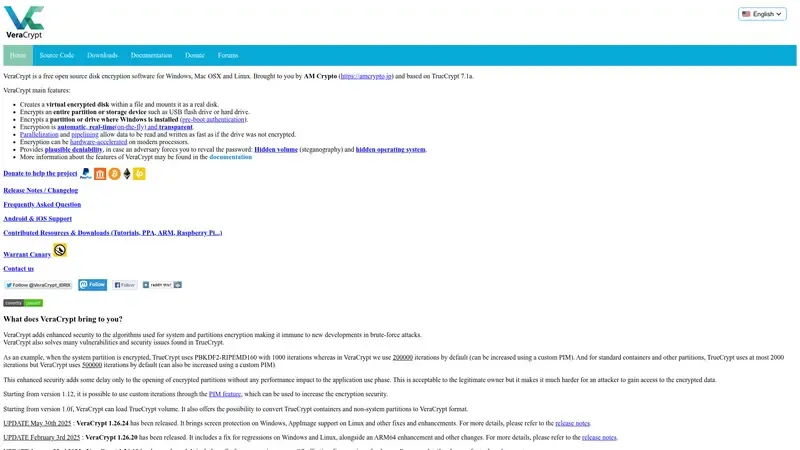

- Sitio web oficial: https://www.veracrypt.fr/en/Home.html

- Documentación técnica: https://www.veracrypt.fr/en/Documentation.html

- Github: https://github.com/veracrypt/VeraCrypt

- Repositorio de código (SourceForge): https://sourceforge.net/projects/veracrypt/

Aplicación profesional

VeraCrypt es la solución estándar para empresas que requieren soberanía total sobre sus claves de cifrado, especialmente en sectores como consultoría legal, periodismo de investigación, I+D y servicios financieros.

- Tipos de empresa: Desde PYMES que necesitan proteger portátiles de empleados hasta grandes corporaciones que gestionan datos sensibles en entornos mixtos (Windows, macOS, Linux).

- Presupuesto: Software gratuito (Open Source). El coste principal deriva del tiempo de implementación técnica y la gestión interna de claves.

- Puntos clave: Auditoría de código independiente (QuarksLab/Fraunhofer SIT), resistencia a ataques de fuerza bruta mediante PIM (Personal Iterations Multiplier) y soporte para algoritmos en cascada (AES-Twofish-Serpent).

Madurez digital requerida

- Usuarios: Nivel medio. Deben comprender el flujo de montaje/desmontaje de unidades y la importancia crítica de la custodia de contraseñas (no recuperables).

- Empresa: Departamentos de IT con capacidad para gestionar backups de "Headers" y establecer políticas de contraseñas robustas. No se recomienda si no existe un protocolo de recuperación ante desastres.

Plan orientativo de implantación

Pasos necesarios y estimaciones

- Evaluación inicial (1-2 días): Identificar qué activos requieren cifrado (discos completos, carpetas específicas en la nube o unidades USB de transporte).

- Prueba de concepto (3-5 días): Crear contenedores de prueba y validar la compatibilidad en todos los SO de la empresa. Probar el rendimiento de los algoritmos (AES es el más rápido por aceleración de hardware).

- Configuración y Despliegue (Variable):

- Cifrado de contenedores: Minutos (depende del tamaño).

- Cifrado de disco completo: De 1 a 5 horas por equipo (según tamaño y tipo de disco HDD/SSD).

- Copia de seguridad de cabeceras (Inmediato): Tras el cifrado, es obligatorio extraer el Volume Header y almacenarlo en un lugar seguro y externo.

Necesidades de formación del equipo

- Diferencia entre contenedor virtual y cifrado de partición.

- Protocolo de seguridad: Desmontar siempre la unidad antes de retirar el hardware o suspender el equipo.

- Creación de contraseñas de alta entropía (mínimo 20 caracteres) y uso de Keyfiles.

Perfiles necesarios

- Perfiles técnicos: Administrador de sistemas con conocimientos en sistemas de archivos (NTFS, exFAT, EXT4) y gestión de particiones.

- Personal externo: Consultores de ciberseguridad para auditorías de cumplimiento (RGPD/ISO 27001).

Retorno de la inversión (ROI)

- Tiempos: Mitigación inmediata del riesgo de fuga de datos por robo físico.

- KPIs: 100% de dispositivos móviles cifrados; 0 incidencias de pérdida de datos en dispositivos extraviados; cumplimiento de auditorías de protección de datos.

Otros

- Interoperabilidad: Para memorias USB compartidas entre Mac y Windows, se recomienda formatear el volumen interno en exFAT.

- Cuidado con los SSD: Se debe habilitar el soporte TRIM en la configuración para evitar el desgaste prematuro del disco, aunque esto puede tener implicaciones mínimas en la denegación plausible.

- Rescate: En cifrado de sistema (Windows), es imperativo crear el VeraCrypt Rescue Disk (USB de rescate) antes de finalizar el proceso.

Informe técnico descriptivo: VeraCrypt (Software de Cifrado)

Principales recomendaciones

- Gestión de claves: Dada la ausencia de mecanismos de recuperación (no hay "puertas traseras"), es crítico realizar copias de seguridad de las cabeceras del volumen (Volume Headers) y de los archivos de llave (Keyfiles). Su pérdida implica la pérdida irreversible de los datos.

- Uso en portátiles corporativos: Se recomienda el cifrado de la partición del sistema para cumplir con el deber de diligencia en la protección de datos (RGPD) frente a robo o pérdida física del hardware.

- Actualización obligatoria: Se debe utilizar exclusivamente la versión 1.19 o superior. Versiones anteriores (1.18 y previas) contenían vulnerabilidades críticas en el cargador de arranque UEFI y bibliotecas de compresión obsoletas que fueron subsanadas tras auditorías independientes.

- Desactivación de algoritmos obsoletos: Evitar el uso del cifrado GOST 28147-89, el cual fue marcado como inseguro y eliminado para la creación de nuevos volúmenes desde la versión 1.19.

- Configuración PIM: Para entornos de alta seguridad, se aconseja el uso del Personal Iterations Multiplier (PIM) para elevar la resistencia contra ataques de fuerza bruta, asumiendo el incremento en el tiempo de montaje.

Privacidad y protección de datos

- Responsabilidades: La empresa actúa como Responsable del Tratamiento al aplicar VeraCrypt como medida técnica de seguridad. VeraCrypt no recolecta datos de los usuarios; la soberanía del dato es íntegramente de la empresa.

- Ubicación de los datos: VeraCrypt es una herramienta local; no transfiere datos a la nube ni a servidores del desarrollador (IDRIX). Los datos permanecen donde se aloje el contenedor o disco cifrado.

- Derechos ARCO: El uso de VeraCrypt ayuda a garantizar la confidencialidad, pero la empresa debe asegurar que el cifrado no impida el ejercicio del derecho de acceso o portabilidad si no se gestionan correctamente las claves institucionales.

Propiedad intelectual

- Propiedad de datos: El uso de la herramienta no otorga al fabricante ningún derecho sobre la información cifrada.

- Propiedad del resultado: Los algoritmos (AES, Serpent, Twofish) son estándares abiertos. Los volúmenes creados y su contenido son propiedad exclusiva de la empresa usuaria.

- Licenciamiento: VeraCrypt utiliza un modelo de multilicencia (Apache License 2.0 y TrueCrypt License 3.0). El código bajo Apache 2.0 es libre para uso comercial. Sin embargo, la marca "VeraCrypt" está protegida y no puede usarse para productos derivados sin autorización.

Usos y prohibiciones

- Usos admitidos: Cifrado de discos completos, contenedores virtuales, particiones de sistema y dispositivos extraíbles (USB) en entornos profesionales y comerciales.

- Usos prohibidos: Queda prohibido el uso del nombre "VeraCrypt" o nombres similares (como "VeraCrypt Professional") para software derivado o modificado, según las restricciones de la licencia comercial de IDRIX/AM Crypto.

Seguridad y certificaciones

- Seguridad: Basado en cifrado sobre la marcha (OTFE). Utiliza el modo de operación XTS, estándar en cifrado de discos.

- Auditorías: El software ha sido auditado de forma independiente por Quarkslab (financiado por OSTIF) y por el Instituto Fraunhofer (SIT) por encargo de la Oficina Federal de Seguridad de la Información de Alemania (BSI) en 2020.

- Certificaciones: Aunque es conforme a recomendaciones del NIST (SP 800-38E) y sigue estándares FIPS 140-2 en sus algoritmos, VeraCrypt como paquete completo no posee una certificación formal emitida por organismos gubernamentales comerciales (como criterios comunes), operando bajo el modelo de transparencia de código abierto.

Otros

- Resistencia Forense: Implementa protección contra ataques de "arranque en frío" (Cold Boot Attacks) mediante el cifrado de las llaves en la memoria RAM (solo en sistemas x64) y la limpieza de datos sensibles al apagar o reiniciar.

- Negación Plausible: Permite la creación de volúmenes ocultos, una característica legalmente compleja en ciertas jurisdicciones si existe un mandato judicial de revelación de contraseña.