Servicio de sandbox y análisis dinámico de URLs diseñado para investigadores de seguridad, analistas de SOC y profesionales de IT. Permite inspeccionar sitios web maliciosos en un entorno aislado, renderizando páginas para capturar tráfico de red, identificar redirecciones, analizar archivos LNK/PDF y detectar indicadores de compromiso (IoC) mediante reglas YARA y un navegador instrumentado, evitando riesgos en la infraestructura local del analista durante la investigación de amenazas.

Análisis de Tendencia

Evolución del interés y popularidad en el mercado.

Qué y para quién es

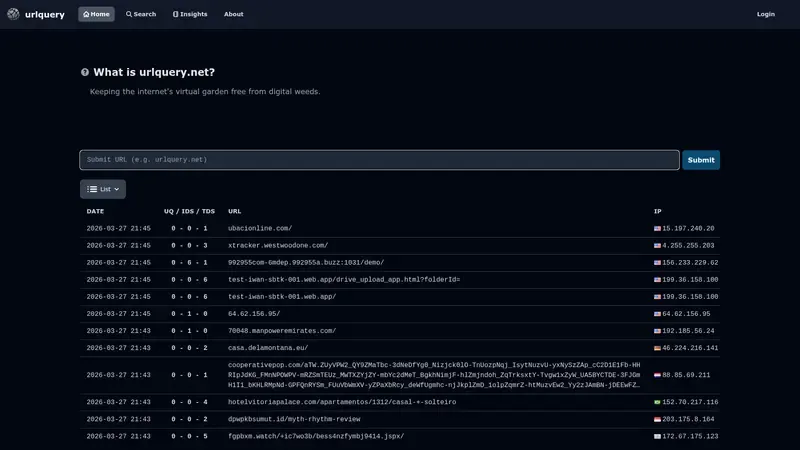

urlQuery.net es un servicio de sandbox y análisis dinámico de URLs diseñado para que investigadores de seguridad, analistas de SOC y profesionales de IT puedan inspeccionar sitios web potencialmente maliciosos en un entorno aislado. Su función principal es renderizar páginas web, capturar el tráfico de red, identificar redirecciones, descargas de archivos y detectar indicadores de compromiso (IoC) sin poner en riesgo la infraestructura local.

Principal ventaja profesional

Permite una visibilidad profunda del comportamiento real de una web (incluyendo ejecución de JavaScript, análisis de archivos LNK, extracción de PDFs y detección de tokens de Telegram) mediante un navegador totalmente instrumentado, ofreciendo un reporte detallado del árbol de navegación y las peticiones HTTP generadas.

Para quién no es

No está orientado a usuarios domésticos sin conocimientos técnicos, ni a departamentos de marketing para análisis de competencia estándar, ya que el enfoque es puramente de ciberseguridad y análisis de amenazas. Tampoco es adecuado para quienes necesiten analizar URLs que contengan datos personales o confidenciales, debido a la naturaleza pública de los escaneos por defecto.

Funcionalidades clave

- Sandbox de navegación: Ejecución de la URL en un navegador aislado y monitorizado.

- Análisis de red completo: Captura de peticiones HTTP/HTTPS, resoluciones de IP/Dominio e información de certificados SSL/TLS.

- Extracción de artefactos: Descompresión automática de archivos, análisis de scripts en PDFs y de accesos directos de Windows (LNK).

- Detecciones avanzadas: Escaneo con reglas YARA y enriquecimiento con inteligencia de amenazas para detectar phishing y malware.

- Captura visual: Generación de capturas de pantalla de la página renderizada.

- Búsqueda avanzada: Sistema de filtros complejos (por hash, TLD, ASN, tokens de Telegram o contenido del header HTTP).

Precios

- Versión gratuita: Acceso completo a la herramienta de análisis web y generación de informes públicos. Requiere registro para obtener una API Key y gestionar visibilidad.

- Rango de precios: El servicio se basa en un modelo de uso comunitario gratuito para fines de investigación no comerciales. Para uso comercial o integración intensiva, se requiere contacto directo con el proveedor para acuerdos específicos (licencias personalizadas).

Perfil del usuario

- Analistas de Incidentes (IR) y SOC: Para la validación rápida de alertas de phishing o enlaces sospechosos en correos electrónicos.

- Investigadores de Malware: Para estudiar la infraestructura técnica detrás de campañas de distribución de software malicioso.

- Equipos de Threat Intelligence: Para buscar patrones en campañas de amenazas activas mediante el motor de búsqueda avanzada.

Nivel técnico requerido

- Uso: Medio. Requiere saber interpretar logs de red, códigos de respuesta HTTP y resultados de escaneo YARA.

- Instalación/Configuración: Bajo para la versión web; Medio para el uso de la API o la herramienta CLI (requiere conocimientos de Go o gestión de terminal).

- Competencias necesarias: Conocimientos básicos de protocolos web, seguridad defensiva e identificación de IoCs.

Ejemplos de uso profesional

- Verificación de Phishing: Análisis de un enlace sospechoso recibido por un empleado para determinar si intenta robar credenciales sin abrirlo en el equipo corporativo.

- Extracción de C2: Identificación de la IP del servidor de mando y control (C2) que una web maliciosa intenta contactar tras la carga inicial.

- Auditoría de Redirecciones: Seguimiento de una cadena compleja de saltos de URL que terminan descargando un binario malicioso.

Uso y distribución

- Versión web: Acceso directo desde el navegador para envíos manuales.

- CLI: Herramienta de línea de comandos disponible (urlquery-cli) para automatizar envíos y descargar reportes.

- API propia: API REST pública (v1) con librerías oficiales en Go para integración en flujos de trabajo de seguridad.

Integraciones

- Facilidad de integración: Media-Alta (orientada a desarrolladores/DevSecOps).

- API propia: Dispone de API equilibrada que permite enviar URLs, consultar estados de cola y recuperar informes en JSON o artefactos (screenshots, archivos).

- Automatización: Facilidad para integrar el análisis de URLs en herramientas de SOAR o triaje automático de correos electrónicos.

Notas finales

Información legal, licencias y contratos

- Licencia de código: Las herramientas CLI y API en GitHub poseen licencia Apache-2.0.

- Condiciones de uso: Está prohibido el uso para fines ilegales o para distribuir malware. Los datos enviados suelen ser públicos por defecto a menos que se especifique lo contrario según el nivel de acceso (public, restricted, private). El servicio se ofrece "tal cual" sin garantías de disponibilidad absoluta.

Otros

- El sistema incluye un motor de búsqueda de "Prefijos" extremadamente potente para buscar, por ejemplo, todos los sitios web que usan un token de bot de Telegram específico o una firma de servidor Apache concreta.

Para más información:

- Sitio web oficial: https://urlquery.net

- Documentación de búsqueda: https://urlquery.net/help/search

- API Documentation: https://urlquery.net/doc/api/public/v1

- Github (Go API): https://github.com/urlquery/urlquery-api-go

- Github (CLI): https://github.com/urlquery/urlquery-cli

Aplicación profesional

urlQuery.net se sitúa como una herramienta crítica para empresas con departamentos de ciberseguridad, centros de operaciones de seguridad (SOC) y equipos de respuesta ante incidentes (CERT). Es ideal para organizaciones que gestionan un alto volumen de alertas por phishing o que requieren analizar infraestructura de amenazas de forma externa y segura. El presupuesto para su uso básico es inexistente, ya que ofrece una versión gratuita funcional, mientras que el coste para integraciones industriales mediante API requiere acuerdos específicos. Los puntos clave son la capacidad de detonar URLs en entornos controlados, la extracción de artefactos ocultos y la búsqueda proactiva de patrones de ataque.

Madurez digital requerida

- Usuarios: Requiere analistas con conocimientos en protocolos de red (HTTP/HTTPS), interpretación de cabeceras, manejo de indicadores de compromiso (IoC) y familiaridad con reglas YARA. No es apto para personal administrativo o técnico generalista sin base en seguridad.

- Empresa: La organización debe contar con protocolos de gestión de incidentes donde la validación de enlaces externos sea una fase definida del triaje de seguridad.

Plan orientativo de implantación

Pasos necesarios y estimaciones

- Registro y obtención de API Key: Proceso inmediato. Permite pasar del uso anónimo al seguimiento de envíos propios y acceso a funciones de visibilidad controlada.

- Configuración de entorno de análisis: 1 a 2 días. Definición de qué tipos de enlaces se derivarán a urlQuery y cuáles a sandboxes locales o de otros proveedores.

- Integración de herramientas CLI/API: 1 a 2 semanas. Desarrollo de scripts sencillos para automatizar el envío de URLs detectadas en filtros de correo corporativo o SIEM.

- Fase piloto: 1 semana operando en paralelo con las herramientas actuales para comparar la tasa de detección y la calidad de los reportes generados.

- Despliegue completo: Integración final en los flujos de trabajo del SOC y documentación del proceso para los analistas de nivel 1.

Necesidades de formación del equipo

Es fundamental formar al equipo en la interpretación de los reportes de 'Navegador Instrumentado'. Deben comprender cómo leer el árbol de navegación, identificar scripts de redirección ofuscados y entender los resultados de las reglas YARA aplicadas sobre el tráfico capturado.

Perfiles necesarios

- Perfiles técnicos necesarios: Analistas de seguridad (L1/L2) para el uso diario y un Ingeniero de Seguridad o DevSecOps si se desea automatizar mediante la API o herramientas CLI en Go.

- Otros: No requiere de consultoría externa dada la naturaleza de autoservicio de la plataforma.

Retorno de la inversión

- El retorno se mide principalmente en el ahorro de tiempo en el triaje de incidentes. Permite descartar falsos positivos de phishing en minutos sin necesidad de montar una infraestructura de análisis propia.

- KPIs recomendados: Tiempo medio de resolución de incidentes de phishing (MTTR), número de URLs maliciosas bloqueadas preventivamente gracias al descubrimiento de infraestructura C2 y volumen de falsos positivos descartados mediante análisis dinámico.

Otros

- Es importante destacar la privacidad de los datos: en la versión gratuita los análisis son públicos por defecto. Si se manejan URLs que puedan contener tokens internos o información sensible de la empresa, se debe extremar la precaución o contratar planes que permitan escaneos privados.

- El motor de búsqueda por prefijos es una ventaja competitiva única para la caza de amenazas (Threat Hunting), permitiendo localizar campañas similares mediante identificadores técnicos comunes como IDs de seguimiento de analíticas o tokens de bots.

Principales recomendaciones

- Evitar datos confidenciales: Nunca envíe URLs que contengan información personal, tokens de sesión activos, credenciales en la cadena de consulta (query strings) o nombres de archivos privados. Por defecto, los análisis son públicos y accesibles para terceros.

- Uso estrictamente defensivo: La herramienta debe usarse exclusivamente para fines de investigación de seguridad y respuesta a incidentes. El uso para monitorizar competencia o fines comerciales sin autorización expresa viola los términos de servicio.

- Configuración de visibilidad: Si dispone de cuenta profesional, asegúrese de marcar los escaneos como "Private" o "Restricted" para minimizar la exposición pública de la infraestructura analizada.

- Verificación de resultados: No tome decisiones automatizadas críticas basadas únicamente en el reporte de urlQuery; el servicio se ofrece "tal cual" y puede contener falsos positivos o negativos.

Privacidad y protección de datos

- Responsabilidades: El usuario es el único responsable de asegurar que las URLs enviadas no contengan datos de carácter personal (RGPD). urlQuery se define como un servicio orientado al anonimato del analista, pero no garantiza la privacidad del contenido enviado en modo público.

- Ubicación de los datos: Los servidores de análisis se encuentran principalmente en Países Bajos (UE) y Estados Unidos.

- Transferencia internacional: Existe transferencia de datos a EE. UU. a través del uso de Google Analytics en su portal y la posible colaboración con empresas de seguridad fuera del Espacio Económico Europeo.

- Derechos ARCO: El servicio permite solicitar la eliminación o reclasificación de informes que contengan datos sensibles a través de la función "Request Review" o el correo de contacto para abusos.

Propiedad intelectual

- Propiedad de datos: Al enviar una URL, el usuario concede una licencia para que urlQuery procese, almacene y comparta los resultados del análisis con su comunidad y socios de seguridad.

- Propiedad del resultado: El contenido del sitio (código, bases de datos y diseños) es propiedad de urlQuery. Los informes generados están protegidos y su explotación comercial requiere permiso previo por escrito.

- Licencia de software: Las herramientas cliente (CLI y API en Go) se distribuyen bajo licencia Apache-2.0, permitiendo su integración y modificación en entornos profesionales siempre que se respete dicha licencia.

Usos y prohibiciones

- Usos prohibidos: Está terminantemente prohibido usar la infraestructura para distribuir malware, realizar ataques de denegación de servicio, intentar accesos no autorizados a la plataforma o procesar datos protegidos legalmente.

- Usos admitidos: Investigación académica, análisis de amenazas, validación de phishing y educación en ciberseguridad. El uso comercial intensivo requiere un acuerdo contractual específico.

Seguridad y certificaciones

- Seguridad: Los análisis se ejecutan en entornos de sandbox (contenedores) aislados que se destruyen tras cada sesión para evitar contaminación cruzada.

- Certificaciones: No consta que la plataforma disponga de certificaciones SOC2 o ISO 27001 propias. El servicio se basa en la reputación de la comunidad de ciberseguridad.

Otros

- Colaboración con terceros: Los datos de amenazas detectados se comparten con una red de socios y empresas de seguridad para mejorar los sistemas de defensa globales.