Invisible Character Viewer

Herramienta técnica esencial para desarrolladores, analistas de datos y expertos en ciberseguridad diseñada para detectar, identificar y eliminar caracteres Unicode invisibles o no imprimibles. Permite visibilizar instantáneamente espacios de ancho cero, códigos de control y caracteres ocultos que suelen romper scripts, comprometer la seguridad de formularios o ensuciar bases de datos, garantizando la integridad total del texto procesado localmente en el navegador para máxima privacidad.

Análisis de Tendencia

Evolución del interés y popularidad en el mercado.

Qué y para quién es

Invisible Character Viewer es una utilidad técnica especializada en la detección, identificación y eliminación de caracteres Unicode invisibles o no imprimibles dentro de un bloque de texto. Es una herramienta esencial para desarrolladores de software, especialistas en ciberseguridad, analistas de datos y creadores de contenido que trabajan con datos procedentes de diversas fuentes (copiados de la web, PDFs, documentos procesados o salidas de modelos de IA) que pueden contener "ruido" invisible capaz de romper procesos automatizados o comprometer la seguridad.

Principal ventaja profesional

Permite visibilizar de forma instantánea caracteres zero-width, espacios de no ruptura o códigos de control que son visualmente indetectables pero que causan errores críticos en la validación de formularios, fallos en la ejecución de código (scripts que no funcionan por un espacio invisible) y vulnerabilidades en la entrada de datos.

Para quién no es

Profesionales que trabajen exclusivamente en entornos de texto plano analógico o que no gestionen la integridad de datos digitales, integración de sistemas o desarrollo de software, donde la presencia de un carácter invisible no tiene impacto operativo.

Funcionalidades clave

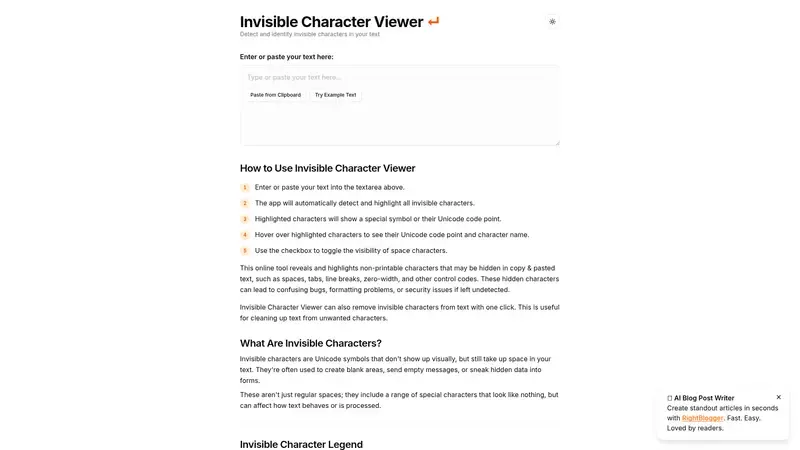

- Detección automática de caracteres Unicode invisibles (Zero-width space, Hair space, Soft hyphen, etc.) al pegar texto.

- Resaltado visual con simbología específica y nombres descriptivos del estándar Unicode.

- Identificación de puntos de código (Codepoints) individuales al pasar el cursor sobre el carácter detectado.

- Herramienta de limpieza (Strip) que elimina todos los caracteres invisibles del texto con un solo clic.

- Leyenda completa y educativa sobre los tipos de caracteres detectados y sus posibles impactos.

- Función de "Copia rápida" de caracteres invisibles específicos para pruebas de testing y QA.

Precios

- Versión gratuita: La herramienta es de uso gratuito y abierto a través de su plataforma web, sin limitaciones de funcionalidades mencionadas. No requiere registro ni suscripción.

Perfil del usuario

- Desarrolladores de Software: Para depurar errores de sintaxis o fallos en comparaciones de strings.

- Especialistas en Ciberseguridad: Para identificar ataques de homógrafos, inyecciones de prompts ocultos en IA o bypass de filtros de seguridad.

- Analistas de Datos: Para limpiar bases de datos y asegurar la integridad en procesos de extracción y carga (ETL).

- Editores de contenido: Para asegurar que el texto generado por IA o copiado de la web no contenga formatos ocultos que rompan la maquetación.

Nivel técnico requerido

- Nivel técnico para su uso: Bajo. Cualquier usuario puede pegar texto y ver los resultados.

- Nivel técnico para interpretación: Medio. Se requiere conocimiento básico sobre codificación de caracteres y Unicode para entender el impacto de lo detectado.

- Competencias necesarias: Comprensión básica de la estructura de datos en formato texto y lógica de programación (opcional, para el caso de desarrolladores).

Ejemplos de uso profesional

- Depuración de código: Identificar por qué un script falla cuando el código parece visualmente correcto (presencia de un Zero-width space).

- Seguridad de aplicaciones: Validar que los campos de entrada de usuario no contengan caracteres ocultos utilizados para saltar validaciones de longitud o filtros de palabras prohibidas.

- SEO y Contenidos: Limpiar textos generados por LLM (ChatGPT, Claude) que suelen insertar guiones medios (em dash) o espacios invisibles que pueden afectar la concordancia de palabras clave.

- Soporte técnico: Solucionar problemas de acceso de usuarios cuyos nombres de usuario o contraseñas contienen caracteres invisibles pegados por error.

Uso y distribución

- Versión web: Acceso directo mediante navegador en cualquier sistema operativo.

- Privacidad: El procesamiento se realiza localmente en el navegador del usuario (Client-side), lo que garantiza que los datos sensibles no se envían a servidores externos.

Notas finales

Información legal, licencias y contratos

- El servicio se ofrece "tal cual" (as is) bajo las condiciones de uso estándar de herramientas web gratuitas. No existe un contrato de nivel de servicio (SLA) formal, por lo que su uso en entornos críticos debe ser validado por el departamento técnico de la empresa. La propiedad intelectual de la herramienta pertenece a Andy Feliciotti.

Para más información:

- Sitio web oficial: https://invisiblecharacterviewer.com

Aplicación profesional

- Empresas: Agencias de desarrollo de software, auditoras de ciberseguridad, departamentos de calidad de datos (QA) y agencias de marketing digital.

- Presupuesto: Herramienta de coste cero (Freeware). Al ser un recurso basado en navegador, no requiere inversión en infraestructura ni licencias.

- Puntos clave: Prevención de errores en producción causados por caracteres "fantasma", optimización de procesos de limpieza de datos procedentes de LLMs y mejora de la seguridad frente a ataques de homógrafos o inyecciones de caracteres ocultos.

Nivel de madurez digital requerido

- Usuarios: Conocimientos básicos en manejo de texto digital. Nivel medio para interpretar codepoints y esquemas Unicode.

- Empresa: Organizaciones que gestionen flujos de datos sensibles, desarrollo de API o publicación de contenido multiplataforma donde la integridad del texto sea crítica.

Plan orientativo de implantación

Pasos necesarios y estimaciones

- Tiempos: Implementación inmediata. Es una utilidad de uso bajo demanda (On-demand).

- Evaluación inicial: Identificación de procesos críticos donde el texto externo sea un factor de riesgo (ej: carga de archivos CSV, integración de prompts de IA).

- Implantación inicial: No requiere instalación. Se recomienda añadir a los marcadores corporativos de los equipos de desarrollo y contenidos.

- Prueba de concepto: Validación de strings que fallan en entornos de desarrollo mediante el pegado en la herramienta para identificar caracteres limitadores de longitud o espacios de ancho cero.

Necesidades de formación del equipo

- Sesión breve (15-30 min) sobre la existencia de caracteres Unicode no imprimibles y su impacto en bases de datos y seguridad.

- Documentación interna sobre cuándo es obligatorio pasar el texto por el "viewer" (ej: antes de subir traducciones a un CMS).

Perfiles necesarios

- Perfiles técnicos: Desarrolladores Frontend/Backend para depuración de bugs visuales y analistas de ciberseguridad para auditoría de inputs.

- Personal externo: No es necesario personal externo para su despliegue o uso.

- Otros: Copywriters y especialistas SEO que trabajen con herramientas de IA generativa para evitar penalizaciones por formato oculto.

Retorno de la inversión

- Tiempos: Reducción drástica del tiempo de depuración (debugging) de errores de sintaxis inexplicables que suelen tomar horas identificar manualmente.

- Cómo medirlo: Reducción de tickets de soporte técnico relacionados con fallos en formularios y disminución de errores de importación de datos en sistemas ETL.

Otros

- Seguridad y privacidad: El procesamiento se ejecuta en el lado del cliente (Client-side), lo que significa que el texto pegado no viaja al servidor de la aplicación, cumpliendo de forma inherente con criterios básicos de protección de datos sensibles.

- Casos críticos: Prevención del "Invisible Character Attack" en ciberseguridad, donde se insertan caracteres de control para alterar comandos en terminales o manipular la interpretación de scripts.

Princiaples recomendaciones

- Realizar una auditoría técnica previa para confirmar que el procesamiento de los datos es efectivamente local (Client-side) antes de introducir información confidencial o secretos comerciales.

- Establecer un protocolo interno que prohíba el uso de la herramienta para visualizar o limpiar datos de carácter personal especialmente protegidos (salud, religión, orientación sexual) si no se puede garantizar el aislamiento total del navegador.

- Dado que la herramienta se ofrece "tal cual", no debe integrarse en procesos críticos automatizados de la empresa sin una validación previa por el departamento de sistemas, ya que carece de garantías de disponibilidad o soporte técnico oficial (SLA).

Privacidad y protección de datos

- Responsabilidades: La empresa usuaria actúa como Responsable del Tratamiento. Al realizarse el procesamiento de forma local en el navegador del usuario, no existe un encargo de tratamiento de datos con terceros, lo que minimiza el riesgo de acceso externo a la información tratada.

- Ubicación de los datos: Los datos no se almacenan en servidores del proveedor; permanecen en la memoria volátil del navegador del empleado durante la sesión de uso.

- Transferencia internacional: No se identifican transferencias internacionales de los datos introducidos en el buscador, ya que el código se ejecuta en el lado del cliente (frontend). No obstante, el sitio utiliza servicios auxiliares (como Google Analytics) que podrían recopilar metadatos de navegación (IP, dispositivo) bajo el marco de privacidad Transatlántico.

- Derechos ARCO: No aplica la gestión de derechos de acceso, rectificación, cancelación u oposición sobre los datos pegados en la herramienta, ya que el proveedor no los almacena ni tiene acceso a ellos.

Propiedad intelectual

- Propiedad de datos: La empresa española mantiene la propiedad absoluta de cualquier texto, código o dato cargado en la herramienta.

- Propiedad del resultado/procesamiento: El resultado de la limpieza o identificación de caracteres pertenece íntegramente a la empresa usuaria. La propiedad intelectual del software y el diseño de la interfaz pertenecen a su creador (Andy Feliciotti).

Usos y prohibiciones

- Usos admitidos: Depuración de código fuente, limpieza de bases de datos, verificación de integridad de textos para SEO y auditorías de seguridad contra ataques de homógrafos.

- Usos prohibidos: No se debe utilizar la herramienta para intentar realizar ingeniería inversa sobre el código de la propia utilidad ni para fines ilícitos que vulneren los derechos de autor de terceros sobre los textos analizados.

Seguridad y certificaciones

- Seguridad: Al funcionar como una herramienta Client-side, se reduce el vector de ataque de interceptación de datos en tránsito. La seguridad reside principalmente en la higiene digital del navegador del usuario.

- Certificaciones: La herramienta no cuenta con certificaciones tipo ISO 27001 o SOC2, lo cual es habitual en utilidades web gratuitas de este tipo.

Otros

- Impacto legal: Bajo. Se clasifica así debido a que la herramienta actúa como un visualizador pasivo que procesa la información en el equipo del usuario sin persistencia de datos en la nube.

- Riesgo de disponibilidad: Al ser un servicio gratuito y sin contrato, el proveedor puede retirar la herramienta o cambiar sus condiciones sin previo aviso, lo que debe ser tenido en cuenta en la continuidad de negocio.