RTK (Rust Token Killer)

RTK es un proxy CLI diseñado para ingenieros de software y equipos de desarrollo que utilizan asistentes de IA como Claude Code, Cursor o Copilot. Su función es interceptar, filtrar y comprimir las salidas del terminal (Git, Docker, K8s) antes de enviarlas al LLM, reduciendo el consumo de tokens entre un 60% y 90%. Es ideal para maximizar la ventana de contexto y minimizar costes operativos en flujos de trabajo intensivos de codificación asistida por inteligencia artificial.

Análisis de Tendencia

Evolución del interés y popularidad en el mercado.

Qué y para quién es

RTK (Rust Token Killer) es un proxy de interfaz de línea de comandos (CLI) diseñado para optimizar la interacción entre desarrolladores y asistentes de codificación por IA (como Claude Code, Cursor o Copilot). Su función principal es interceptar la salida de los comandos del terminal y comprimirla/filtrarla antes de que sea enviada al modelo de lenguaje (LLM). Está dirigido a ingenieros de software y equipos de desarrollo que utilizan agentes de IA de forma intensiva y buscan maximizar la eficiencia de sus sesiones de trabajo.

Principal ventaja profesional

Reduce el consumo de tokens entre un 60% y un 90%, lo que permite extender drásticamente la duración de las sesiones de chat con la IA (hasta 3 veces más) y reducir costes operativos en herramientas con pago por uso o cuotas limitadas.

Para quién no es

Profesionales que no utilicen herramientas de IA para programar o aquellos que necesiten ver logs y salidas de terminal íntegras y sin procesar en todo momento para depuraciones extremadamente específicas donde el ruido de la CLI sea relevante.

funcionalidades clave

- Filtrado Inteligente: Elimina comentarios, espacios en blanco y boilerplate innecesario de las salidas de comandos.

- Compresión de Salidas: Transforma resultados voluminosos (como

git statuso listas de archivos) en formatos ultra-compactos legibles por la IA. - Soporte Multi-Herramienta: Compatible con más de 30 herramientas comunes incluyendo Git, Docker, Kubernetes (kubectl), gestores de paquetes (npm, cargo, pnpm) y frameworks de testing (pytest, vitest).

- Analítica de Ahorro: Comando

rtk gainpara visualizar estadísticas detalladas de tokens ahorrados y eficiencia por comando. - Hook de Auto-escritura: Intercepta comandos de Bash de forma transparente para que el usuario no tenga que cambiar sus hábitos de escritura.

Precios

- Versión gratuita: La herramienta es Open Source (licencia MIT), totalmente gratuita para uso individual y descarga desde GitHub o gestores de paquetes.

- RTK Cloud (Próximamente): Modelo SaaS orientado a empresas para monitorizar el gasto de IA por equipo y proyecto (estimado en 15$/desarrollador/mes).

Perfil del usuario

- Empresas de desarrollo de software con flujos de trabajo basados en IA.

- Departamentos de DevOps que ejecutan comandos complejos mediante agentes.

- Desarrolladores autónomos que utilizan modelos de pago por token (Aider, Gemini API).

Nivel técnico requerido

- Uso: Muy bajo. Una vez configurado, funciona de forma transparente en el terminal.

- Instalación/Configuración: Medio. Requiere familiaridad con el terminal, gestión de PATH y uso de gestores como Cargo o Homebrew.

- Competencias necesarias: Conocimiento básico de entornos CLI y flujos de trabajo de desarrollo (Git, despliegues, testeo).

Ejemplos de uso profesional

- Optimización de Tests: Comprimir una salida de 5.000 tokens de un test fallido a solo 50 tokens con la información crítica del error.

- Auditoría de Contexto: Evitar que el historial de Git sature la ventana de contexto de Claude o Cursor.

- Reducción de Costes en CI/CD: Minimizar el tráfico de datos hacia modelos de IA en procesos automatizados de revisión de código.

Uso y distribución

- Versión escritorio: Binario único escrito en Rust (disponible para Windows, macOS y Linux).

- Extensiones/Integraciones: Plugins específicos para Cursor, Windsurf, Cline y Roo Code.

- CLI: Herramienta nativa de línea de comandos.

Open source

Proyecto disponible bajo licencia MIT, permitiendo su modificación y uso comercial sin restricciones.

Integraciones

- Claude Code: Integración nativa mediante hooks de PreToolUse.

- Cursor: Soporte mediante

hooks.jsonpara interceptación de comandos. - GitHub Copilot: Integración con VS Code y CLI para mejorar la calidad del contexto.

- AWS CLI: Filtros específicos para subcomandos de gestión de infraestructura.

- Kubernetes / Docker: Reducción de verbosidad en listado de pods y contenedores.

Notas finales

información legal, licencias, contratos

- Licencia MIT: Software proporcionado "tal cual", sin garantías, permitiendo uso privado y comercial.

- Telemetría: El comando

rtk initpuede incluir información sobre telemetría opcional para mejora del producto.

Otros

- Existe un proyecto diferente llamado "Rust Type Kit" con el mismo nombre en crates.io. Es crucial instalar

rtk-ai/rtkpara obtener las funcionalidades de ahorro de tokens descritas.

Para más información:

- Sitio web oficial: https://www.rtk-ai.app

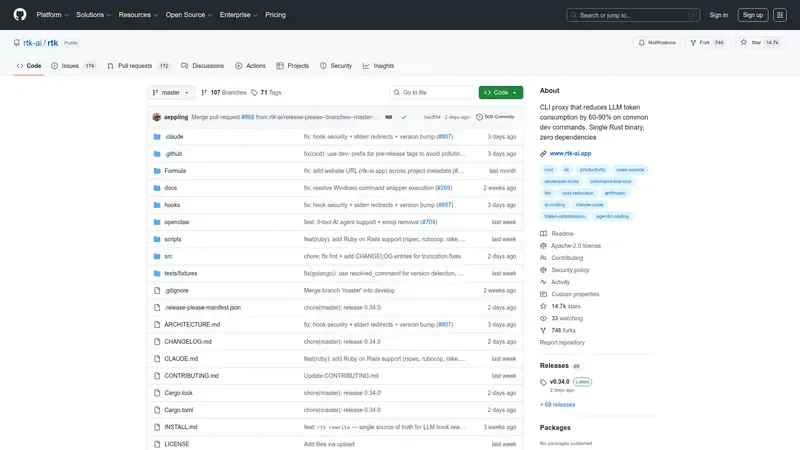

- Github: https://github.com/rtk-ai/rtk

- Discord: https://discord.gg/RySmvNF5kF

Aplicación profesional

RTK (Rust Token Killer) es un proxy de alto rendimiento diseñado para entornos de desarrollo que utilizan agentes de IA (Claude Code, Cursor, Copilot, Windsurf). Su función técnica es interceptar la salida de comandos en la terminal (CLI) y procesarla (filtrado, agrupación, truncamiento y deduplicación) antes de enviarla al modelo de lenguaje.

- Tipos de empresa: Equipos de ingeniería de software, departamentos de DevOps y agencias que facturan por horas de desarrollo asistido por IA.

- Presupuesto: Herramienta Open Source (Gratuita). Existe una versión orientada a empresas (RTK Cloud) proyectada en 15$/mes por desarrollador para analíticas centralizadas.

- Puntos clave: Reducción de latencia en respuestas de la IA (menos tokens procesados), extensión de la ventana de contexto y ahorro directo en costes de API (60% al 90% de ahorro por comando).

Madurez digital requerida

- Usuarios: Desarrolladores familiarizados con el uso de CLI (Terminal), Git y herramientas de programación asistida por IA.

- Empresa: Equipos que ya han adoptado agentes de codificación y buscan optimizar el flujo de trabajo o reducir el ruido en las interacciones con los LLMs.

Plan orientativo de implantación

Pasos necesarios y estimaciones

- Evaluación inicial (15 min): Verificación de compatibilidad con los agentes usados (Claude Code, Cursor, etc.) y revisión de las herramientas CLI locales (Docker, K8s, Git, NPM).

- Instalación y configuración (10-30 min):

- Instalación del binario mediante Homebrew, Cargo o script de instalación directa.

- Ejecución de

rtk init --globalpara instalar los hooks de interceptación automática. - Configuración de exclusiones en

~/.config/rtk/config.tomlsi ciertos comandos requieren salida íntegra.

- Prueba de concepto (1 día): Uso en un proyecto real comparando el consumo de tokens con el comando

rtk gain. - Despliegue total: Integración en los archivos de configuración de equipo (

.clinerules,.windsurfrules) para asegurar que todos los agentes usen RTK de forma nativa.

Necesidades de formación del equipo

- Instrucción breve sobre el uso del prefijo

rtkpara comandos manuales. - Comprensión del sistema "Tee": saber que si un comando falla, el log completo se guarda en

~/.local/share/rtk/tee/para inspección humana o recuperación de la IA.

Perfiles necesarios

- Perfiles técnicos: Desarrolladores senior o Tech Leads para la configuración inicial de los hooks globales.

- Personal externo: No requerido.

Retorno de la inversión

- Tiempos: El retorno es inmediato desde la primera sesión de trabajo (reducción de carga de contexto).

- Cómo medirlo (KPIs):

- Porcentaje de ahorro de tokens: Visualizable mediante

rtk gain --graph. - Longitud de sesión: Incremento de la cantidad de turnos de chat antes de que el agente pierda el contexto o alcance el límite de la ventana.

- Costes de API: Reducción en la factura mensual de proveedores de LLM vinculada al uso de herramientas de codificación.

- Porcentaje de ahorro de tokens: Visualizable mediante

Otros

- Seguridad: RTK opera localmente; no envía datos de código a servidores externos (excepto la telemetría opcional de uso).

- Advertencia de colisión: Existe un paquete en el registro de Rust llamado "Rust Type Kit" bajo el mismo nombre; para evitar errores de instalación, se recomienda usar siempre

cargo install --git https://github.com/rtk-ai/rtk.

Princiaples recomendaciones

- Desactivar telemetría por defecto: La herramienta envía un "ping" diario con estadísticas de uso (versión, SO, ahorros) a los servidores del fabricante. En entornos corporativos, se recomienda establecer la variable de entorno

RTK_TELEMETRY_DISABLED=1o configurarenabled = falseen el archivoconfig.toml. - Auditoría de comandos sensibles: RTK actúa como un proxy que intercepta y procesa comandos de la terminal. Debe verificarse que el uso de hooks automáticos (especialmente en entornos con privilegios) no comprometa la integridad de la ejecución de comandos críticos.

- Limitación de persistencia: La base de datos local

tracking.dbalmacena el historial de comandos ejecutados durante 90 días. Se recomienda establecer políticas de limpieza si se manejan nombres de archivos o rutas con información confidencial de clientes. - Verificación de origen: Debido a la existencia de un paquete homónimo en el registro oficial de Rust (Crates.io), la instalación debe realizarse exclusivamente desde el repositorio oficial de GitHub

rtk-ai/rtkpara evitar ataques de confusión de nombres.

Privacidad y protección de datos

(Responsabilidades)

- La empresa es Responsable del Tratamiento de los datos procesados en la terminal. El software actúa como una herramienta de procesamiento local. (Ubicación de los datos)

- Los datos de uso y el historial de comandos se almacenan localmente en la máquina del desarrollador:

- Linux:

~/.local/share/rtk/tracking.db - macOS:

~/Library/Application Support/rtk/tracking.db - Windows:

%APPDATA%\rtk\tracking.db(Transferencia internacional)

- Linux:

- No se realizan transferencias internacionales de los datos del código fuente, ya que el procesamiento es local. Sin embargo, la telemetría (si no se desactiva) envía datos de uso agregados a infraestructuras externas. (Derechos ARCO)

- El usuario puede ejercer el derecho de supresión eliminando manualmente la base de datos local

tracking.db.

Propiedad intelectual

- Propiedad de datos: Los datos de entrada (salida de comandos) y el código fuente procesado siguen siendo propiedad exclusiva de la empresa/usuario.

- Propiedad del resultado: Al ser una herramienta de compresión/filtrado, el resultado procesado es una derivación técnica para consumo de una IA; el contenido subyacente mantiene su licencia original.

- Licencia del software: Distribuido bajo la Licencia MIT (y referencias a Apache 2.0 en contribuidores), lo que permite el uso comercial, modificación y distribución gratuita sin garantías por parte del autor.

Usos y prohibiciones

- Usos admitidos: Optimización de costes en APIs de IA (Claude, OpenAI), reducción de ruido en logs de terminal, auditoría local de ahorro de tokens y depuración de flujos CI/CD.

- Usos prohibidos: No debe utilizarse para ocultar deliberadamente trazas de error críticas en entornos de producción donde la integridad total del log sea necesaria para la seguridad operativa.

Seguridad y certificaciones

(Seguridad)

- El proyecto cuenta con una política de seguridad que audita inyecciones de shell, ataques de cadena de suministro y fugas de datos.

- Utiliza cifrado SHA-256 para el identificador de dispositivo en la telemetría. (Certificaciones)

- No dispone de certificaciones ISO o SOC2 propias al ser una herramienta de código abierto; la seguridad depende de la implementación local y la auditoría del binario de Rust provisto.

Otros

- Impacto Legal: Medio. Al interceptar comandos de sistema, una vulnerabilidad en la herramienta podría permitir la ejecución de código o la exfiltración de metadatos de desarrollo. Se recomienda limitar su uso a entornos de desarrollo y evitar su ejecución con usuarios 'root' o administradores de sistema.