The Exploit Database

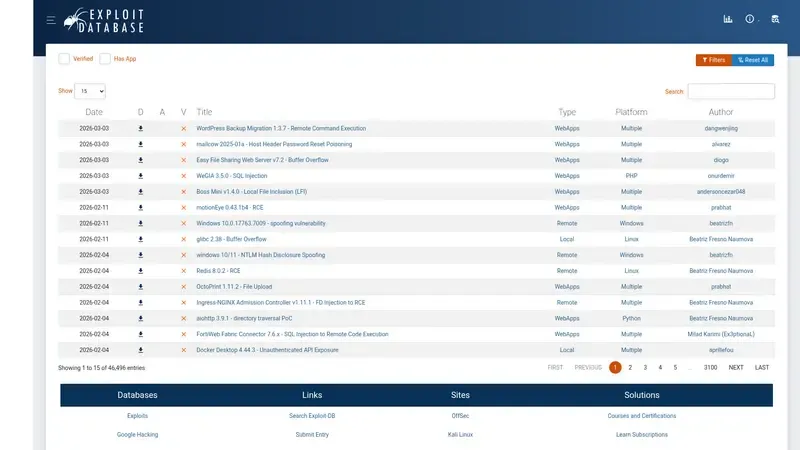

The Exploit Database (Exploit-DB) es un archivo histórico y técnico de exploits y software vulnerable gestionado por OffSec. Está diseñado específicamente para profesionales de la ciberseguridad, investigadores de vulnerabilidades y especialistas en pruebas de penetración (pentesters). Funciona como un repositorio centralizado y gratuito donde se recopilan pruebas de concepto (PoC) verificadas sobre fallos de seguridad conocidos en una amplia variedad de plataformas y aplicaciones, permitiendo a los equipos de Red Team y auditores validar riesgos mediante la reproducción controlada de ataques técnicos.

Análisis de Tendencia

Evolución del interés y popularidad en el mercado.

Qué y para quién es

The Exploit Database (Exploit-DB) es un archivo histórico y técnico de exploits y software vulnerable, diseñado para su uso por profesionales de la ciberseguridad, investigadores de vulnerabilidades y especialistas en pruebas de penetración (pentesters). Gestionado por OffSec (creadores de Kali Linux), funciona como un repositorio centralizado y gratuito donde se recopilan pruebas de concepto (PoC) verificadas sobre fallos de seguridad conocidos en una amplia variedad de plataformas y aplicaciones.

En el ámbito profesional, es una herramienta indispensable para departamentos de seguridad ofensiva (Red Team), auditores de sistemas y desarrolladores que buscan validar la seguridad de sus aplicaciones mediante la reproducción controlada de ataques.

Principal ventaja profesional

La capacidad de acceder de forma inmediata a código ejecutable y verificado que demuestra una vulnerabilidad de manera práctica. A diferencia de las bases de datos de vulnerabilidades teóricas (como CVE), Exploit-DB proporciona los recursos técnicos necesarios para replicar el fallo, lo que permite a los profesionales medir el impacto real de un riesgo en su infraestructura.

Para quién no es

No es una herramienta para usuarios finales ni para gestores de IT sin experiencia técnica en seguridad. Profesionales que busquen soluciones automáticas de "un solo clic" o que carezcan de conocimientos en entornos de ejecución de scripts (Python, Ruby, C, etc.) encontrarán la herramienta frustrante o peligrosa. Asimismo, departamentos centrados exclusivamente en cumplimiento normativo (Grc) sin vertiente técnica operativa no extraerán valor directo de sus contenidos.

Funcionalidades clave

- Archivo de Exploits: Repositorio clasificado por tipo (local, remoto, web, denegación de servicio, etc.) y plataforma.

- Google Hacking Database (GHDB): Un índice de consultas avanzadas de búsqueda (dorks) diseñadas para localizar información sensible e infraestructuras vulnerables expuestas en internet.

- EDB Verified: Sistema de verificación interna donde el equipo de OffSec valida en laboratorios que el código proporcionado funciona correctamente.

- Papers: Sección de documentación técnica y estudios de investigación profunda sobre técnicas de explotación y análisis de seguridad.

- Shellcodes: Repositorio de fragmentos de código ejecutable para diferentes arquitecturas de procesador utilizados en el desarrollo de exploits.

Precios

- Versión gratuita: El acceso a la base de datos y la descarga de contenidos a través de la web o de la herramienta SearchSploit es completamente gratuito para el público general.

- Versiones de pago: No existe una suscripción para la base de datos per se, pero OffSec integra estos recursos en sus plataformas de formación y certificación (proyectos Proving Grounds, Learn Subscriptions).

- API: Dispone de acceso por API para integraciones, el cual puede estar sujeto a límites de frecuencia o requerir suscripciones comerciales para altos volúmenes de consulta.

Perfil del usuario

- Empresas de servicios de ciberseguridad y auditoría.

- Departamentos de Seguridad de la Información (CISO/SOC) en grandes corporaciones.

- Equipos de respuesta ante incidentes (CSIRT).

- Desarrolladores de software y especialistas en DevSecOps.

Nivel técnico requerido

- Nivel técnico para su uso: Medio-Alto. Se requiere capacidad para interpretar código fuente, compilar aplicaciones y entender la ejecución de scripts en entornos controlados.

- Configuración: No requiere instalación para uso web; para uso profesional offline se utiliza SearchSploit (línea de comandos).

- Soporte: Requiere independencia técnica; no existe un soporte al usuario tradicional, ya que es un recurso comunitario de investigación.

- Conocimientos necesarios: Lenguajes de scripting, fundamentos de redes, protocolos de comunicación y administración de sistemas.

Ejemplos de uso profesional

- Verificación de parches: Confirmar si una vulnerabilidad crítica reportada realmente puede comprometer la infraestructura antes de aplicar un parche urgente.

- Auditorías de seguridad: Utilizar exploits conocidos para demostrar a la dirección de una empresa la viabilidad de un ataque y la necesidad de inversión en seguridad.

- Formación técnica: Entrenamiento de equipos de seguridad en la comprensión y mitigación de técnicas de ataque modernas.

- OSINT: Uso de la Google Hacking Database para identificar fugas de información o configuraciones erróneas en los activos expuestos de la organización.

Uso y distribución

- Versión web: Acceso completo a través del portal oficial.

- CLI: Herramienta "SearchSploit" (preinstalada en Kali Linux y Parrot OS) para consultar la base de datos de forma offline.

- Clonación de repositorio: Posibilidad de clonar el archivo completo mediante Git para entornos sin conexión a internet.

Open source

El proyecto es de carácter público y sin ánimo de lucro. La propiedad de los exploits individuales suele pertenecer a los autores que los envían, concediendo a Exploit-DB una licencia de distribución.

Integraciones

- Facilidad de integración: Media (requiere desarrollo o uso de scripts para automatización).

- API propia: Dispone de API para búsquedas programáticas dentro de flujos de trabajo de seguridad.

- Integraciones nativas: Integración directa con Kali Linux. Es la fuente principal de muchos módulos auxiliares en frameworks comerciales y comunitarios de pentesting.

- Ejemplos concretos: Muchos escáneres de vulnerabilidades vinculan sus resultados directamente a los registros de Exploit-DB para facilitar la descarga de la prueba de concepto.

Notas finales

Información legal, licencias y contratos

- No es una plataforma para el uso malintencionado; el uso de los archivos en sistemas ajenos sin autorización es ilegal en la mayoría de jurisdicciones.

- Los términos de servicio prohíben el uso de su infraestructura para alojar malware real o sistemas de comando y control (C2).

- Las licencias de los exploits pueden variar, pero generalmente se publican bajo términos que permiten el uso y estudio para fines de investigación y seguridad.

Otros

- La mayoría de los exploits se publican "tal cual" (as is), por lo que siempre deben ejecutarse en entornos aislados (Sandboxing o máquinas virtuales), ya que el código puede ser inestable o contener errores.

Para más información:

- Sitio web oficial: https://www.exploit-db.com/

- Términos de servicio: https://www.exploit-db.com/terms

- Preguntas frecuentes: https://www.exploit-db.com/faq

- Manual de SearchSploit: https://www.exploit-db.com/searchsploit

- Twitter: https://x.com/exploitdb

Esta es una guía técnica para la implementación y uso profesional de Exploit Database (Exploit-DB). Al ser una herramienta de consulta técnica y un repositorio de activos, su "implantación" se enfoca en la integración operativa dentro de flujos de trabajo de ciberseguridad y la configuración de su interfaz de línea de comandos (SearchSploit).

Aplicación profesional

- Empresas: Consultoras de ciberseguridad, departamentos de Red Team/Blue Team, SOC (Security Operations Centers) y equipos de desarrollo con enfoque DevSecOps.

- Presupuesto: El recurso es gratuito. El coste asociado deriva del tiempo de análisis técnico y la infraestructura de laboratorio necesaria para pruebas.

- Puntos clave: Validación de vulnerabilidades mediante pruebas de concepto (PoC), priorización de parches basada en la existencia de exploits públicos y enriquecimiento de informes de auditoría.

Madurez digital requerida

- Usuarios: Nivel avanzado. Capacidad para interpretar código (Python, C, Ruby, Bash), entender arquitecturas de sistemas y protocolos de red.

- Empresa: Debe contar con políticas de seguridad que permitan el uso de herramientas de hacking ético y disponer de entornos aislados (Sandboxing) para la ejecución de código de terceros.

Plan orientativo de implantación

Pasos necesarios y estimaciones

- Evaluación inicial (1 día): Identificar qué equipos (Seguridad, Sistemas, Desarrollo) requieren acceso y para qué casos de uso (Pentesting vs. Gestión de Vulnerabilidades).

- Configuración técnica (2-4 horas): Instalación de SearchSploit en máquinas de trabajo. En entornos Linux (Kali/Parrot), viene preinstalado; en macOS, se realiza vía Homebrew (

brew install exploitdb). - Sincronización inicial: Ejecución de

searchsploit -upara descargar el archivo completo de la base de datos (aprox. 500MB - 1GB). - Integración en flujo de trabajo: Definir el protocolo de "Búsqueda - Verificación - Prueba en Laboratorio". No se debe ejecutar ningún exploit directamente en producción.

Necesidades de formación del equipo

- Uso avanzado de la CLI de SearchSploit (filtros, exportación a JSON, búsqueda por CVE).

- Análisis de código fuente para identificar posibles funciones maliciosas o inestables dentro de los exploits descargados.

- Formación en Google Hacking Database (GHDB) para técnicas de reconocimiento OSINT.

Perfiles necesarios

- Perfiles técnicos: Analistas de seguridad ofensiva, ingenieros de vulnerabilidades y arquitectos de seguridad.

- Personal externo: No es necesario para la herramienta, pero se recomienda asesoría legal sobre los límites del uso de exploits en activos de terceros.

Retorno de la inversión (ROI)

- Tiempos: Reduce drásticamente el tiempo de investigación (de horas de búsqueda manual a segundos mediante CLI).

- Cómo medirlo:

- KPI 1: Tiempo medio de verificación de una vulnerabilidad crítica (MTTV).

- KPI 2: Porcentaje de falsos positivos eliminados tras validación con PoC.

- KPI 3: Ratio de éxito en la priorización de parches (focalización en CVEs con exploit público disponible).

Otros

- Seguimiento y actualización: Se recomienda programar un cron job semanal para ejecutar

searchsploit -u, garantizando que la base de datos local esté al día con las últimas publicaciones del repositorio de OffSec. - Seguridad del analista: Los exploits en Exploit-DB son contribuciones comunitarias. Siempre deben ser auditados antes de su ejecución, ya que podrían contener código diseñado para comprometer la máquina del propio investigador.

- Uso de la API: Para automatizaciones a gran escala, se puede integrar la base de datos mediante scripts personalizados que consuman el archivo CSV o JSON generado por SearchSploit, facilitando la correlación automática con escáneres como Nessus o OpenVAS.

Informe técnico descriptivo

Principales recomendaciones

- Entorno de ejecución aislado: Todo código descargado de Exploit-DB debe ejecutarse exclusivamente en máquinas virtuales o entornos sandbox aislados. El código se proporciona "tal cual" y puede ser inestable o contener funciones maliciosas no detectadas.

- Autorización previa por escrito: El uso de estos exploits en sistemas que no sean propiedad de la empresa requiere autorización expresa y documentada para evitar incurrir en delitos informáticos según el Código Penal español.

- Auditoría de código: Antes de integrar o ejecutar cualquier script (Python, C, Ruby), un técnico cualificado debe auditar el código fuente para entender exactamente qué acciones realiza en la red local.

- Prohibición de uso como C2: Los términos de servicio prohíben estrictamente utilizar la plataforma para alojar infraestructuras de mando y control (C2) o para la distribución activa de malware.

Privacidad y protección de datos

- Responsabilidades: OffSec (basada en Gibraltar/EE. UU.) actúa como responsable del tratamiento para los datos de cuenta. La empresa española que descarga exploits es responsable del tratamiento de cualquier dato personal que pueda verse expuesto durante las pruebas de penetración.

- Ubicación de los datos: Los servidores se ubican principalmente en Estados Unidos. OffSec declara cumplir con estándares equivalentes al RGPD.

- Transferencia internacional: El uso de la web implica una transferencia de metadatos (IP, navegador) a EE. UU. Para minimizar riesgos, se recomienda el uso de la herramienta SearchSploit para consultas en local (offline).

- Derechos ARCO: Los usuarios pueden ejercer sus derechos de acceso, rectificación y supresión directamente a través del perfil de usuario en la web o contactando a

privacy@offsec.com.

Propiedad intelectual

- Propiedad de datos: Los autores originales de los exploits retienen la propiedad de su código, concediendo a Exploit-DB una licencia de distribución no exclusiva y perpetua.

- Propiedad del resultado: El repositorio oficial (GitHub/GitLab) está bajo licencia GNU General Public License v2.0. Esto permite el uso, estudio y modificación, pero las derivaciones públicas del archivo completo deben mantener la misma licencia.

- Marca: El diseño, logotipos y la base de datos GHDB son propiedad intelectual de OffSec y no pueden ser duplicados con fines comerciales sin permiso.

Usos y prohibiciones

- Usos prohibidos: Actividades ilícitas, acoso, vulneración de la privacidad de terceros, hosting de malware activo y peticiones automatizadas excesivas a la API que degraden el servicio.

- Usos admitidos: Investigación de seguridad, educación técnica, verificación de parches de seguridad y auditorías de seguridad autorizadas.

Seguridad y certificaciones

- Seguridad: La plataforma implementa medidas para prevenir el acceso no autorizado a las cuentas de usuario, aunque no ofrece garantías sobre la inocuidad de los archivos descargados.

- Verificación EDB: Algunos exploits incluyen la etiqueta "Verified", indicando que el equipo de OffSec ha replicado con éxito la vulnerabilidad en sus laboratorios.

Otros

- GHDB (Google Hacking Database): El uso de dorks de Google para localizar datos expuestos debe realizarse con cautela profesional, ya que el acceso a datos privados indexados por error puede tener implicaciones legales bajo la LOPDGDD.