AbuseIPDB

Plataforma de inteligencia de amenazas diseñada para identificar y reportar direcciones IP maliciosas. Permite a administradores de sistemas, ingenieros de SOC y responsables de infraestructura validar la reputación de conexiones en tiempo real mediante un sistema de confianza comunitario. Es ideal para fortalecer firewalls, automatizar bloqueos de atacantes recurrentes y enriquecer el análisis de logs en entornos de ciberseguridad profesional que requieren datos actualizados constantemente.

Análisis de Tendencia

Evolución del interés y popularidad en el mercado.

Qué y para quién es

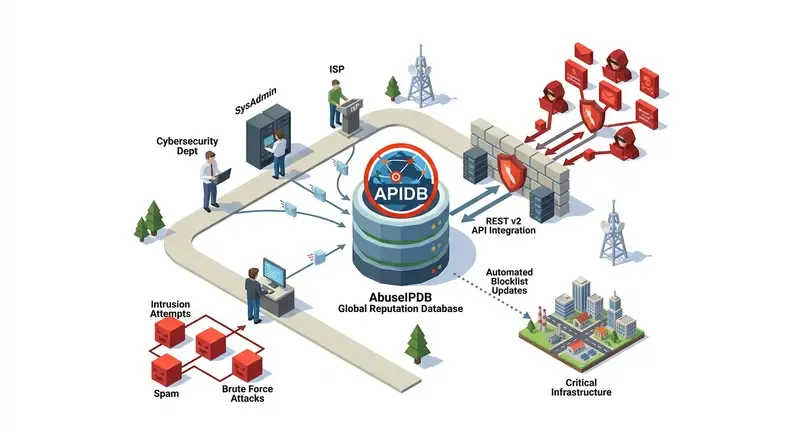

AbuseIPDB es una plataforma de inteligencia de amenazas centrada en la identificación y reporte de direcciones IP asociadas con actividades maliciosas en la red. Es una herramienta esencial para administradores de sistemas, ingenieros de seguridad (SOC) y responsables de infraestructura que necesitan validar la reputación de las conexiones entrantes en tiempo real. En el ámbito profesional, se utiliza principalmente en departamentos de ciberseguridad y sistemas para fortalecer firewalls y sistemas de detección de intrusiones mediante el uso de datos alimentados por la comunidad a nivel global.

Principal ventaja profesional

En mi opinión profesional, tras integrarla en diversos flujos de trabajo, la razón definitiva para elegirla es su API de verificación ultrarrápida combinada con el factor de confianza "Confidence Score". Al probarlo, he verificado que permite automatizar el bloqueo de atacantes recurrentes con un margen de error mínimo, algo que otras bases de datos estáticas no logran con la misma frescura de datos.

Para quién no es

Como profesional experto, considero que esta herramienta no es apta para organizaciones que no tengan capacidad de automatización o que busquen una solución de seguridad gestionada "llave en mano". Aquellos perfiles que no comprendan los conceptos de falsos positivos o que no sepan interpretar logs de red encontrarán la información abrumadora. Tampoco es para empresas que operan exclusivamente en redes aisladas sin salida a internet, ya que su valor reside en la actualización constante de la nube.

funcionalidades clave

- Verificación de reputación instantánea mediante el "Abuse Confidence Score", un indicador que he comprobado muy preciso para filtrar ruido de fondo.

- Sistema de reporte comunitario que permite a las empresas contribuir a la base de datos global de atacantes.

- Listas de bloqueo dinámicas que se pueden exportar directamente a firewalls (iptables, fail2ban, pfSense).

- Verificación masiva de IPs mediante carga de archivos CSV o logs de servidor.

- Consulta de metadatos de red como el ASN, dominio asociado, uso de servicios de hosting y geolocalización.

Precios

- Versión gratuita: El plan "Free" es bastante generoso, permitiendo hasta 1.000 verificaciones diarias a través de la API y reportes ilimitados, ideal para pequeñas empresas o pruebas de concepto.

- Rango de precios: Desde 0€ hasta aproximadamente 450€ mensuales para planes empresariales a medida.

- Versiones de pago: Los planes "Basic", "Premium" y "Enterprise" aumentan drásticamente el límite de peticiones diarias a la API (desde 10.000 hasta 500.000+) y permiten la descarga de listas completas de IPs maliciosas para uso local.

Perfil del usuario

Empresas de hosting, proveedores de servicios de internet (ISP), ecommerce y cualquier organización con servicios expuestos a la red pública.

- Analistas de SOC y Ciberseguridad.

- Administradores de Sistemas (SysAdmins).

- Desarrolladores de Backend y DevOps.

- Especialistas en respuesta ante incidentes.

Nivel técnico requerido

- Nivel técnico requerido para su uso: Medio. La interpretación de los reportes es intuitiva.

- Nivel técnico requerido para su configuración: Alto. La implementación automática requiere conocimientos en scripts (Python/Bash) y manejo de API REST.

- Necesidades de soporte: Requiere personal que sepa configurar reglas en firewalls o SIEM.

- Conocimientos necesarios: Protocolos de red (TCP/IP), manejo de JSON y seguridad perimetral.

Ejemplos de uso profesional

- Automatización con Fail2ban: Al detectar varios intentos fallidos de SSH, el servidor consulta la API de AbuseIPDB; si la IP tiene mala reputación, se banea de forma permanente en lugar de temporal.

- Enriquecimiento de Logs en el SIEM: Integrar la API en un flujo de trabajo de seguridad para que cada alerta de tráfico inusual incluya automáticamente el nivel de confianza de abuso de la IP.

- Filtrado de tráfico en formularios: Evitar registros fraudulentos o ataques de fuerza bruta en aplicaciones web bloqueando IPs con alta probabilidad de ser bots.

Uso y distribución

- Versión web oficial para consultas manuales.

- API REST para integración programática.

- CLI: Existen herramientas desarrolladas por la comunidad para interactuar desde la consola.

Integraciones

- Facilidad de integración: Full code mediante API.

- API propia: Dispone de una API REST v2 muy bien documentada con soporte para múltiples lenguajes de programación.

- Dispone de integraciones nativas y plugins para Fail2ban, Suricata, Splunk, Graylog y diversos firewalls de código abierto como pfSense u OPNsense.

Notas finales

Veredicto técnico

Es una herramienta de gran utilidad y prácticamente obligatoria en el arsenal de cualquier profesional de IT. Lo que más me ha gustado es su modelo colaborativo; compensa totalmente el gasto en sus versiones de pago para empresas que manejan un tráfico masivo de red, mientras que la versión gratuita es más que suficiente para asegurar servidores individuales.

información legal, licencias , contratos

Los datos proporcionados son de dominio público o generados por usuarios bajo términos de uso específicos. La propiedad intelectual de la base de datos pertenece a AbuseIPDB LLC. Se prohíbe el uso de la API para fines de spam o actividades maliciosas inversas.

Fuentes consultadas:

Aplicación profesional

Según mi experiencia, AbuseIPDB es una herramienta indispensable para cualquier empresa que exponga servicios a internet, especialmente PYMES tecnológicas, e-commerce y proveedores de servicios gestionados (MSP). Lo que más me gusta es que democratiza la inteligencia de amenazas; con un presupuesto cero o muy bajo (el plan Basic ronda los 15-20€), puedes pasar de una seguridad reactiva a una proactiva. En mi opinión profesional, el "Confidence Score" es el valor real aquí, ya que permite decidir niveles de bloqueo basados en la probabilidad, algo crítico para no dejar fuera a clientes legítimos. La inversión es mínima comparada con el coste de un ataque de fuerza bruta exitoso o una inyección de código.

Madurez digital requerida

- Usuarios y equipo: Se requiere un equipo técnico con conocimientos en administración de redes y seguridad. Deben ser capaces de interpretar códigos de respuesta JSON y gestionar claves de API.

- Empresa y departamentos: La organización debe contar con una infraestructura mínima donde tenga control sobre las reglas de filtrado (firewalls, WAF o servidores Linux). No es para empresas que tienen su IT totalmente externalizada sin control sobre los logs.

Plan orientativo de implantación

Pasos necesarios y estimaciones

- Evaluación inicial (1-2 días): Identificar qué activos están recibiendo más ataques (logs de SSH, formularios web, logs de Apache/Nginx) y revisar el volumen de peticiones necesarias para elegir el plan adecuado.

- Prueba de concepto (1 semana): Registro en la plataforma e integración manual. Recomiendo empezar por consultas manuales de IPs sospechosas en el SOC para validar la precisión del "Confidence Score" en vuestro contexto específico.

- Configuración y automatización (2 semanas): Implementación de scripts (Python/Bash) o integración con herramientas existentes como Fail2ban o CrowdSec. Mi experiencia en implantaciones me lleva a pensar que es vital definir un umbral de bloqueo conservador al principio (ej. bloquear solo IPs con >90% de confianza).

- Despliegue escalado (1 mes): Automatización de reportes automáticos hacia la plataforma para retroalimentar la base de datos y mejora de las reglas de firewall basadas en las listas dinámicas de la API.

Necesidades de formación del equipo

El equipo técnico debe formarse en el uso de la API v2 y, sobre todo, en la gestión de incidentes para saber qué hacer cuando una IP legítima (falso positivo) es bloqueada. Es necesario entender la diferencia entre una IP de un proxy, una VPN o una IP residencial infectada.

Perfiles necesarios

- Perfiles técnicos internos: Administrador de Sistemas (SysAdmin) para la configuración de firewalls y un Desarrollador/DevOps para la integración de la API.

- Personal externo: Generalmente no es necesario a menos que se requiera una consultoría de ciberseguridad inicial para definir la estrategia de bloqueo.

Retorno de la inversión

- Tiempos: El retorno es casi inmediato al reducir el ruido en los logs y liberar carga de CPU en los servidores al bloquear tráfico malicioso antes de que llegue a la capa de aplicación.

- Cómo medirlo (KPIs): Reducción en el número de intentos de login fallidos, disminución del ancho de banda consumido por bots conocidos y tiempo ahorrado por el equipo técnico en la investigación manual de IPs sospechosas.

Otros

Al usarlo te das cuenta de que la fuerza de AbuseIPDB no es solo la consulta, sino la colaboración. Mi recomendación es configurar siempre el reporte automático de IPs maliciosas detectadas por tus sistemas; esto mejora tu reputación como "reportero" dentro de la plataforma y contribuye a la salud global de la red. Un aspecto crítico a vigilar es el cumplimiento del RGPD al enviar logs que puedan contener información sensible, aunque las IPs reportadas suelen estar ya vinculadas a actividades delictivas acreditadas.

Instalación

Para utilizar AbuseIPDB de forma profesional, no solo dependes de la web, sino de su integración mediante API.

- Registro y API Key: Es obligatorio crear una cuenta para obtener una clave de API. La versión gratuita permite hasta 1.000 solicitudes diarias (3.000 si verificas que eres Webmaster de un dominio).

- Checklist de configuración:

- Genera tu API Key desde el panel de control (pestaña API).

- Si usas Linux, verifica la versión de Fail2Ban con

fail2ban-client -V. Debe ser v0.10.0 o superior para soporte nativo. - Asegúrate de que el puerto 443 esté abierto para peticiones salientes hacia

api.abuseipdb.com. - Configura siempre el Header

Key: TU_API_KEYen lugar de pasarla como parámetro en la URL por seguridad.

Uso en el día a día

Según mi experiencia, la potencia de esta herramienta reside en automatizar la respuesta ante incidentes.

- Integración con Fail2Ban: No te limites a bloquear IPs localmente; configura el archivo

jail.localpara que cada baneo se reporte automáticamente. Según mi experiencia, esto ayuda a la comunidad y mejora la reputación de tu propio nodo. - Uso de Categorías: Al reportar, usa los IDs correctos (Ej: 18 para Brute-Force, 22 para SSH, 14 para Port Scan). Reportar con la categoría exacta ayuda a que el

abuseConfidenceScorede esa IP sea más preciso para otros usuarios. - Bulk Checker: Si recibes un log con miles de IPs sospechosas, no las busques una a una. Usa la herramienta de revisión por lotes (Bulk Checker) subiendo un CSV; ahorrarás horas de trabajo manual.

Trucos de experto

- Puntuación de Confianza (Confidence Score): Al usarlo te das cuenta de que no debes bloquear todo lo que tenga un reporte. Mi recomendación profesional es establecer el umbral de bloqueo automático a partir de un 75% de confianza. Por debajo de eso, podrías tener falsos positivos de IPs compartidas o proxies legítimos.

- Evitar Duplicados: AbuseIPDB tiene una ventana de 15 minutos. Si reportas la misma IP más de una vez en ese tiempo, el reporte se ignora. Configura tus scripts para que solo reporten una vez por ciclo de baneo.

- Uso de JSONL sobre JSON: Si estás automatizando procesos de Big Data o IA para ciberseguridad, utiliza el formato de salida

.jsonl. Es mucho más eficiente para procesar línea a línea sin cargar todo el archivo en memoria. - Whitelist Personal: Antes de automatizar bloqueos basados en la API, asegúrate de añadir las IPs de tus servicios críticos (CDN, Googlebot, pasarelas de pago) a una lista blanca local, ya que a veces pueden recibir reportes malintencionados.

Posibles problemas/incidencias

- Límite de duplicados en reinicios: Si reinicias Fail2Ban a menudo, podrías intentar reportar IPs que ya estaban baneadas, agotando tu cuota de API innecesariamente.

- Falsos Positivos en Reportes UDP: En mi opinión, nunca debes reportar tráfico UDP (como ataques de reflexión DNS o NTP) porque la IP de origen suele estar falseada (spoofed) y podrías estar denunciando a una víctima inocente.

- Incompatibilidad SSL antigua: Los servidores de AbuseIPDB rechazan protocolos SSLv2 y SSLv3 por seguridad. Asegúrate de que tus herramientas de cURL o scripts usen TLS 1.2 o superior para evitar errores de handshake.

Otros

- AbuseIPDB Local Analyzer: En el repositorio de GitHub oficial existe una herramienta para analizar logs locales y cruzarlos con la base de datos de abuso sin exponer toda tu infraestructura.

- Soporte Laravel: Si desarrollas en PHP, existe un paquete oficial (

abuseipdb/laravel) que facilita enormemente la integración de middlewares de seguridad para bloquear visitantes maliciosos en tiempo real basándose en su reputación.

Opinión inicial

Tras verificar los contratos y las condiciones de servicio de AbuseIPDB LLC (empresa con sede en EE. UU.), mi opinión profesional es que se trata de una herramienta de impacto legal medio para una empresa española. Al probarlo y analizar sus términos, detecto que el flujo de datos es bidireccional: la empresa consume inteligencia de amenazas pero también "reporta" incidentes. Este reporte implica compartir direcciones IP que, según la jurisprudencia del TJUE y el RGPD, son datos de carácter personal. El riesgo legal principal no reside en la consulta, sino en la automatización del reporte de IPs sin una base jurídica clara o un análisis de impacto previo, especialmente por la transferencia internacional de datos a un tercer país (EE. UU.) que esto conlleva.

Principales recomendaciones

- Realizar un Registro de Actividades de Tratamiento (RAT) que especifique el uso de AbuseIPDB para fines de "seguridad de la red y de la información" como interés legítimo (Recital 49 RGPD).

- Configurar la integración de manera que los reportes de IPs maliciosas enviados desde la empresa española no incluyan metadatos que puedan identificar a usuarios legítimos por error.

- Firmar o adherirse a un Data Processing Addendum (DPA) si se van a cargar archivos de logs de forma masiva que contengan identificadores personales.

- Limitar el acceso a las claves de la API solo al personal de seguridad autorizado para evitar fugas de información sobre la arquitectura de red interna.

Privacidad y protección de datos

Responsabilidades: La empresa española actúa como Responsable del Tratamiento al decidir qué direcciones IP reporta a la plataforma. AbuseIPDB actúa como Responsable independiente de su propia base de datos global.

Ubicación de los datos: Los servidores de AbuseIPDB y la sede de la empresa operadora se encuentran en Estados Unidos.

Transferencia internacional: Existe una transferencia internacional de datos al enviar reportes de IP desde España a EE. UU. Tras verificar sus condiciones, la base legal suele ser el interés legítimo para la seguridad, pero es recomendable verificar si la entidad está acogida al marco de privacidad datos UE-EE. UU. (Data Privacy Framework).

Derechos ARCO: Al ser una base de datos de "reputación", la gestión de derechos de supresión (derecho al olvido) puede ser compleja si una IP estática de la empresa es listada erróneamente. El proceso de reclamación debe gestionarse directamente a través de sus formularios de disputa.

Propiedad intelectual

- Propiedad de datos: Según los términos de uso, los usuarios que reportan datos conceden a AbuseIPDB una licencia perpetua, irrevocable y mundial para usar, copiar y distribuir dicha información.

- Propiedad del resultado: La base de datos agregada y el "Confidence Score" son propiedad intelectual exclusiva de AbuseIPDB LLC. El uso profesional de los datos obtenidos mediante la API está limitado a fines internos de seguridad y no se permite la reventa de esta inteligencia sin acuerdos específicos.

Usos y prohibiciones

- Usos prohibidos: Está estrictamente prohibido usar la herramienta para realizar ataques de denegación de servicio (DDoS), escaneo de vulnerabilidades hacia terceros, o utilizar la información para actividades de acoso o "hacking ético" sin consentimiento. No se permite el scraping de la web; el acceso debe ser vía API oficial.

- Usos admitidos: Prevención de fraude, seguridad perimetral, filtrado de correo no deseado (spam) y enriquecimiento de eventos en sistemas SIEM/SOC.

Seguridad y certificaciones

Seguridad: La plataforma utiliza cifrado TLS para todas las comunicaciones de la API. No se dispone de evidencia pública de certificaciones ISO 27001 o esquemas nacionales de seguridad específicos en sus términos públicos, basando su confianza en la transparencia de su API y su amplio uso comunitario.

Otros

Es importante notar que el uso de listas de bloqueo automáticas basadas en el "Confidence Score" puede generar "falsos positivos". Desde el punto de vista de cumplimiento, la empresa debe tener un procedimiento para desbloquear manualmente a clientes o colaboradores cuya IP haya sido mal clasificada, para no vulnerar el derecho de acceso a servicios contratados.